Giriş

Trojan, bilgisayar güvenliğine yönelik tehditlerden biri olan zararlı yazılım türlerinden biridir. Adını, antik Yunan’da kullanılan Truva Atı’ndan alır; bu benzetme, Trojan’ın görünümde zararsız olan bir program ya da dosya olarak sistemlere sızarak içeriğine gizlice zararlı işlevler eklemesini simgeler. Bu makalede Trojan yazılımlarının tanımı, çalışma prensipleri, yayılma yöntemleri, etkileri ve korunma yöntemleri üzerinde durulacaktır.

Trojan Nedir?

Trojan, kullanıcıların dikkatini çekmeden, zararlı bir işlev gerçekleştirmek için tasarlanmış bir yazılımdır. Genellikle, kullanıcılar tarafından indirilen veya çalıştırılan programlar olarak kendilerini gösterir. Trojanlar, belirli bir hedefe yönelik olarak tasarlanabilir ve çoğunlukla veri hırsızlığı, sistem kontrolü veya başka zararlı faaliyetler için kullanılır.

Çalışma Prensibi

Trojanlar genellikle aşağıdaki temel aşamalarda çalışır:

- Sızma: Trojan, kullanıcıların güvenini kazanarak sistemlerine sızar. Bu genellikle kötü amaçlı bir e-posta eki, sahte bir web sitesi veya sosyal mühendislik yöntemleri aracılığıyla gerçekleşir.

- Zararlı Faaliyet: Trojan, sistemde kurulumunu tamamladıktan sonra, önceden belirlenmiş zararlı faaliyetleri gerçekleştirmeye başlar. Bu faaliyetler arasında veri çalma, kullanıcı bilgilerini takip etme veya başka zararlı yazılımları indirme yer alabilir.

- Gizlenme: Trojan, genellikle kendini gizler. Çoğu zaman, kullanıcılar sistemlerinde bu zararlı yazılımın varlığını fark etmez. Gizlenme yetenekleri, sistem kaynaklarını kullanarak ve arka planda çalışarak sağlanır.

Yayılma Yöntemleri

Trojanlar çeşitli yollarla yayılabilir. Bunlar arasında:

- E-posta Ekleri: Trojanlar, kötü amaçlı e-posta ekleri aracılığıyla yayılabilir. Kullanıcı, güvenilir bir kaynaktan geldiğini düşündüğü bir eki açtığında, Trojan sistemine yüklenir.

- Kötü Amaçlı Web Siteleri: Ziyaret edilen kötü amaçlı web siteleri, kullanıcıları zararlı yazılımlar indirmeye yönlendirebilir. Bu tür sitelerde bulunan bağlantılar veya bannerlar, Trojan’ın yüklenmesine sebep olabilir.

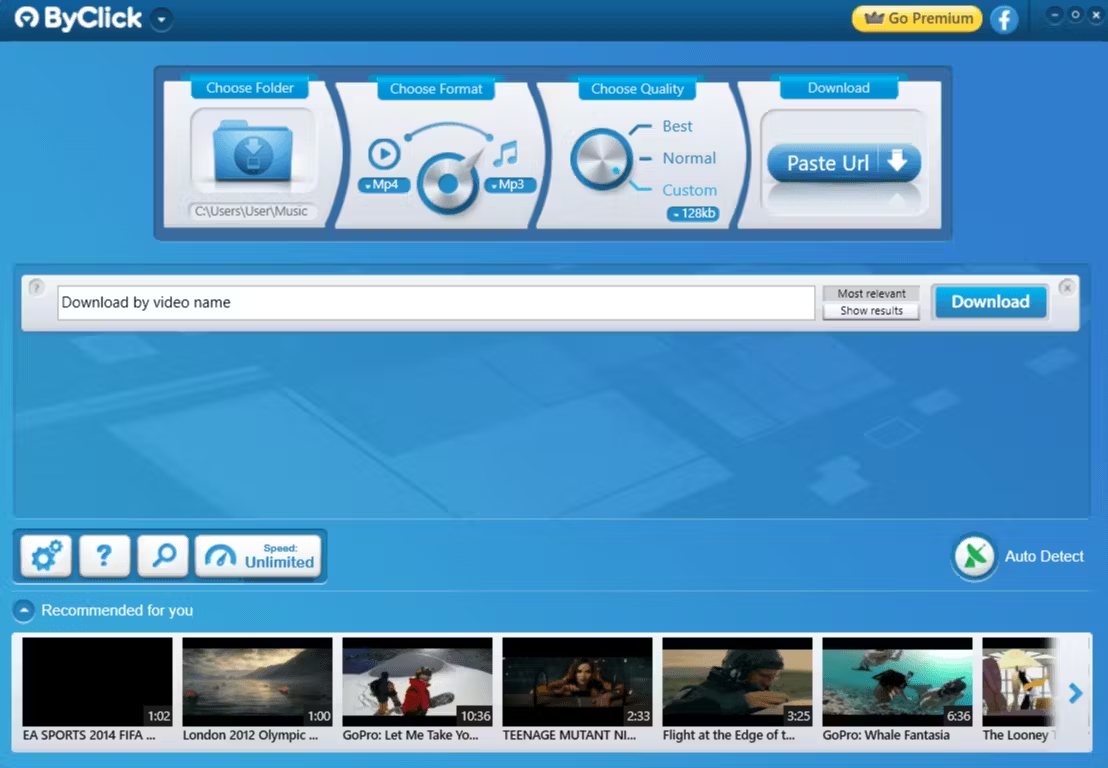

- Sosyal Mühendislik: Kullanıcıları ikna ederek Trojan yüklemeleri sağlanabilir. Örneğin, sahte bir yazılım güncellemesi veya popüler bir programın “ücretsiz” sürümü olarak kendini gösteren Trojanlar, kullanıcıları kandırabilir.

- Yazılım Kopyaları: Popüler yazılımların sahte kopyaları, kullanıcıların Trojan içeren bir dosyayı indirmesine neden olabilir.

Önemli Trojan Örnekleri

- Zeus: Online bankacılık bilgilerini hedef alarak kullanıcıları dolandırmak için tasarlanmış bir Trojan’dır. Zeus, genellikle kullanıcıların kimlik bilgilerini çalmak amacıyla kullanılır.

- SpyEye: Zeus’un bir devamı olan SpyEye, kullanıcıların çevrimiçi bankacılık bilgilerini çalmak için kullanılan bir diğer Trojan’dır. Hem Zeus ile hem de diğer zararlı yazılımlarla birlikte çalışabilme özelliğine sahiptir.

- Emotet: Başlangıçta bir banka Trojan’ı olarak ortaya çıkmış olan Emotet, daha sonra kötü amaçlı yazılımları yaymak için bir platform haline gelmiştir. Spam e-postalar aracılığıyla yayılır ve diğer zararlı yazılımları sistemlere yükler.

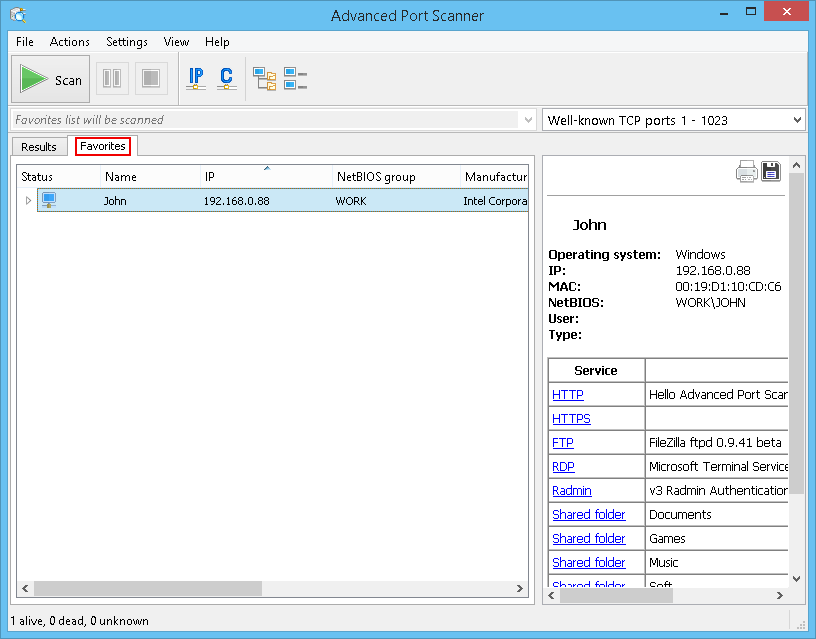

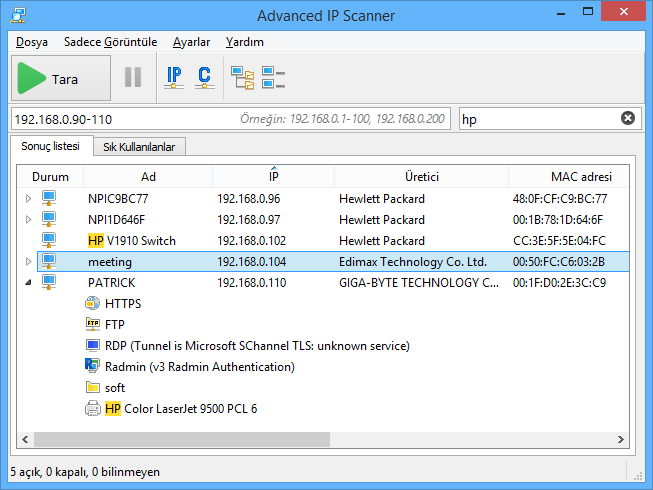

- RAT (Remote Access Trojan): Uzak erişim sağlayan bu tür Trojanlar, saldırganın hedef sistemin kontrolünü almasına izin verir. Kullanıcıların kişisel bilgilerine erişim sağlamak için kullanılır.

Alınabilecek Önlemler

Trojanlardan korunmak için aşağıdaki önlemler alınabilir:

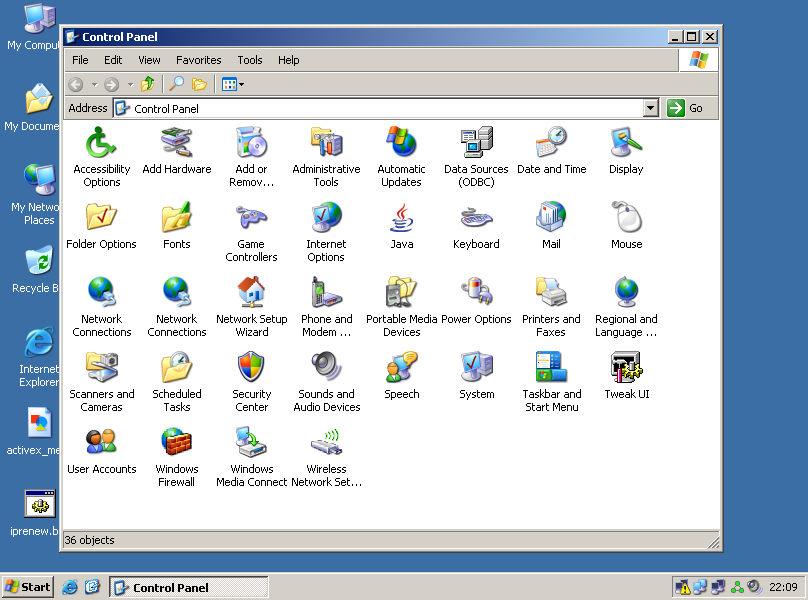

- Güvenlik Yazılımları: Antivirüs ve güvenlik yazılımları kullanarak sisteminizi koruyun ve düzenli güncellemeler yapın.

- Güvenlik Duvarları: Güvenlik duvarları, dışarıdan gelen tehditleri kontrol ederek Trojanların sisteme girmesini engelleyebilir.

- E-posta Dikkati: Bilinmeyen veya şüpheli e-postalardaki ekleri açmaktan kaçının. E-postaların kaynağını kontrol edin.

- Güvenilir Kaynaklar: Yazılımları yalnızca resmi ve güvenilir kaynaklardan indirin. Bilinmeyen sitelerden indirme yapmaktan kaçının.

- Kullanıcı Eğitimi: Kullanıcıları siber güvenlik konularında eğitmek, potansiyel tehditlere karşı bilinçli olmalarına yardımcı olur.

Sonuç

Trojanlar, bilgisayar güvenliği için ciddi bir tehdit oluşturan zararlı yazılımlardır. Görünüşte zararsız olan programlar olarak sistemlere sızarak, kullanıcıların kişisel bilgilerini çalabilir veya sistemlere zarar verebilirler. Bu nedenle, kullanıcıların ve organizasyonların uygun güvenlik önlemleri alması ve siber tehditlere karşı dikkatli olmaları büyük önem taşımaktadır. Siber güvenlik bilincinin artırılması, bu tür tehditlerin etkisini azaltmada kritik bir rol oynamaktadır.