Giriş: Mebroot Nedir?

Mebroot, modern kötü amaçlı yazılımlar arasında en karmaşık ve zararlı olanlardan biridir. 2007 yılında keşfedilen Mebroot, kök yetkilere (rootkit) sahip bir zararlı yazılımdır ve işletim sisteminin en düşük seviyelerine, yani Master Boot Record (MBR) üzerine yerleşerek çalışır. MBR, sabit diskin ilk sektöründe yer alır ve işletim sisteminin başlatılmasıyla ilgili kritik bilgileri içerir. Bu virüs, MBR’yi manipüle ederek, kötü niyetli kodları yüklemeyi ve sistem üzerinde tam kontrol elde etmeyi hedefler.

Mebroot Virüsünün Tarihçesi

Mebroot ilk kez 2007 yılında tespit edilmiş ve zamanla gelişerek siber suç dünyasında güçlü bir araç haline gelmiştir. Bu zararlı yazılım, Sinowal veya Torpig gibi diğer kötü amaçlı yazılımlarla ilişkilendirilmiştir. Siber suçlular, özellikle banka hesap bilgileri, kredi kartı numaraları ve kullanıcı kimlik bilgilerini hedefleyen saldırılarında Mebroot’u sıklıkla kullanmıştır. Zamanla Mebroot, siber suç dünyasında “banka truva atları” olarak bilinen geniş bir tehdit ailesinin temel bileşenlerinden biri haline gelmiştir.

Mebroot Virüsünün Teknik Detayları

Mebroot, diğer zararlı yazılımlara göre oldukça ileri düzey bir yapıya sahiptir. Bu yazılım, sistemin en alt katmanlarına yerleşerek tespit edilmesini son derece zorlaştırır. Mebroot’un çalışma mantığı ve teknik detayları şu şekildedir:

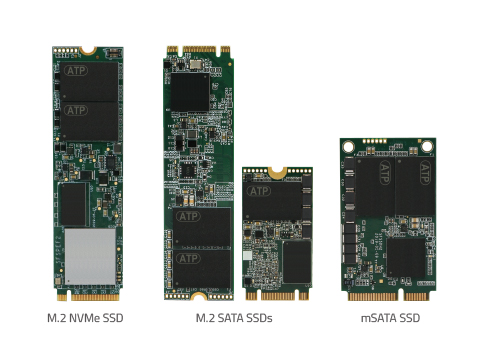

1. Master Boot Record’a (MBR) Enfekte Olma

Mebroot’un en dikkat çeken özelliği, sabit diskin ilk sektörünü hedeflemesidir. Sabit disk üzerindeki Master Boot Record (MBR), işletim sisteminin başlangıç aşamasını kontrol eden bir koddur. Mebroot, MBR’ye kendi kodunu yazarak işletim sistemini başlatırken kötü niyetli kodun çalışmasını sağlar. Bu işlem, işletim sistemi başlamadan önce Mebroot’un çalışmasını mümkün kılar.

Bu seviyede çalışan bir zararlı yazılım, kullanıcı işletim sisteminde herhangi bir görünür değişiklik olmaksızın kötü niyetli faaliyetlerini sürdürebilir.

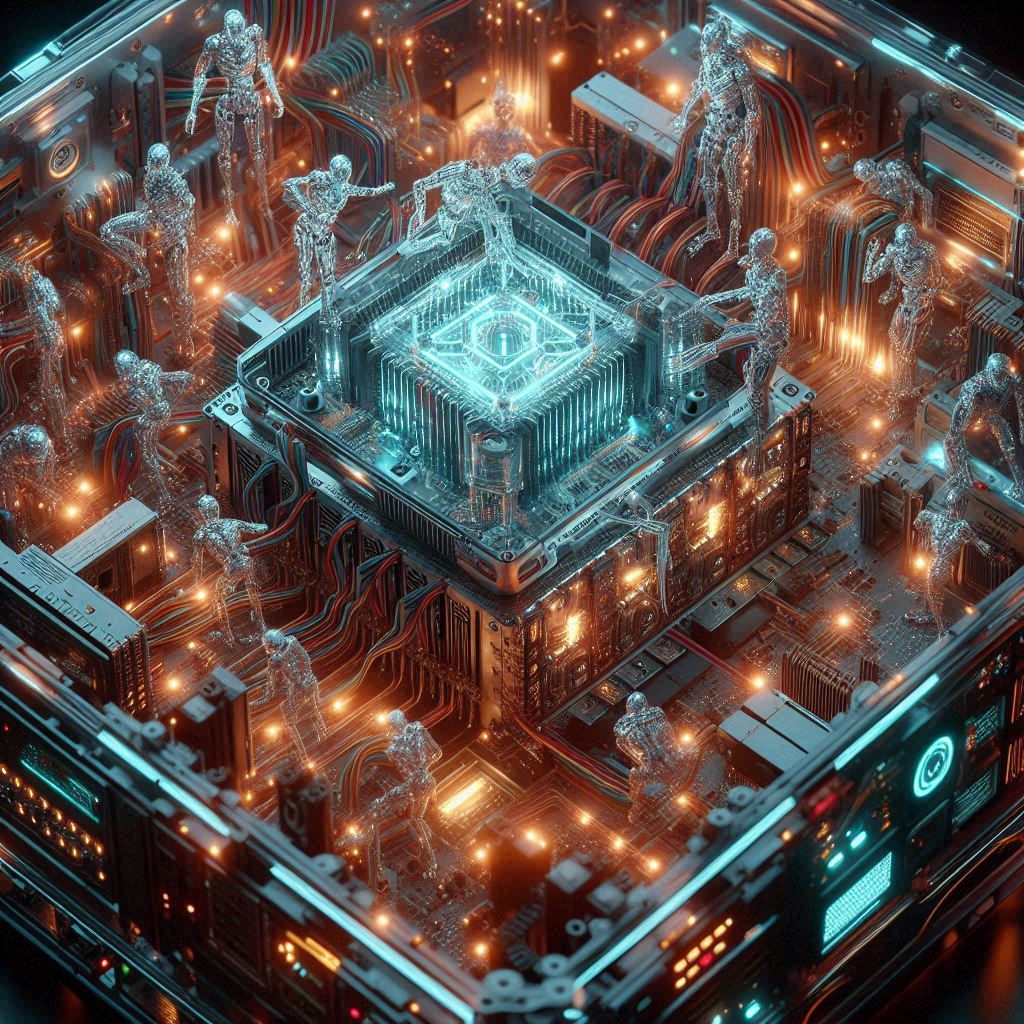

2. Kök Yetkilerine (Rootkit) Sahip Olma

Mebroot bir rootkit olarak sınıflandırılır. Rootkit’ler, işletim sisteminin çekirdek düzeyinde çalışarak virüslerin tespit edilmesini engelleyen yazılımlar olarak bilinir. Mebroot, sistemin çekirdeğinde gizlenerek antivirüs yazılımlarının ve diğer güvenlik önlemlerinin kendisini bulmasını zorlaştırır. Bu, Mebroot’un uzun süre tespit edilmeden sistemde kalmasına olanak tanır.

- Sistemi Manipüle Etme: Mebroot, işletim sisteminin çekirdeğine erişerek, dosya sistemini, ağ bağlantılarını ve işlem listesini manipüle edebilir. Bu sayede zararlı yazılım, kullanıcının veya güvenlik yazılımının Mebroot ile ilişkili işlemleri görmesini engeller.

3. MBR Üzerinden Zararlı Yazılım Yükleme

Mebroot, bir bilgisayara bulaştığında ilk olarak MBR’yi değiştirir ve kötü niyetli kodunu buraya yerleştirir. Bu kod, bilgisayar her açıldığında kötü amaçlı yazılımların işletim sistemi başlatılmadan önce yüklenmesini sağlar. Mebroot, bu yöntemle diğer zararlı yazılımların indirilmesine ve yüklenmesine olanak tanır. Bu genellikle banka truva atları ve casus yazılımlar gibi verileri çalmak için kullanılan zararlı yazılımlardır.

4. Çok Aşamalı Saldırı Mekanizması

Mebroot, sistemde bir “indirme yükleyicisi” olarak işlev görür. Sisteme bulaştıktan sonra, genellikle başka bir zararlı yazılım olan Torpig gibi banka trojanlarını indirir ve yükler. Bu, kullanıcının banka hesaplarına, şifrelerine ve kişisel bilgilerine erişim sağlayan bir casus yazılımıdır. Mebroot’un temel amacı, arka planda çeşitli zararlı yazılımların sisteme bulaştırılması için zemin hazırlamaktır.

5. Gelişmiş Gizlenme Teknikleri

Mebroot, gelişmiş gizlenme tekniklerine sahip bir rootkit olduğundan, tespit edilmesi ve kaldırılması oldukça zordur. Sistem çekirdeğinde çalıştığı için antivirüs yazılımlarını atlatmakta başarılıdır. Ayrıca, dosya sistemine doğrudan müdahale eder ve zararlı yazılımla ilişkili dosyaların görüntülenmesini engeller. Bu sayede, kullanıcı ya da güvenlik yazılımları zararlı etkinlikleri fark edemez.

6. Sistem Bütünlüğünü Bozma

Mebroot, işletim sisteminin başlatılma sürecinde yer aldığından, sistemin bütünlüğünü tehlikeye atar. Bu, işletim sisteminin güvenlik politikalarını etkisiz hale getirerek, bilgisayar korsanlarının sisteme tam erişim sağlamasına yardımcı olur. Böylece zararlı yazılım, kullanıcının bilgisi dışında her türlü işlem gerçekleştirebilir.

Mebroot Virüsünün Bulaşma Yöntemleri

Mebroot, çeşitli yollarla bir bilgisayara bulaşabilir. En yaygın bulaşma yolları şunlardır:

- Zararlı Web Siteleri ve Reklamlar: Mebroot genellikle zararlı web siteleri veya kötü amaçlı reklamlar yoluyla bulaşır. Kullanıcılar, güvenli olmayan bir web sitesine girdiklerinde veya kötü niyetli bir reklamla etkileşime geçtiklerinde Mebroot otomatik olarak sisteme yüklenebilir.

- İstismar Kitleri (Exploit Kits): Mebroot, istismar kitleri aracılığıyla yayılabilir. Bu kitler, sistemdeki güvenlik açıklarını kullanarak Mebroot’un sisteme sızmasını sağlar.

- Sosyal Mühendislik Taktikleri: Kullanıcılar, sahte e-postalar veya sahte yazılım güncellemeleriyle kandırılarak Mebroot’u indirebilirler.

Mebroot’un Tespit Edilmesi ve Kaldırılması

Mebroot, yerleştiği düşük seviyeli sistem alanları ve gelişmiş gizlenme teknikleri nedeniyle tespit edilmesi ve kaldırılması zor olan bir zararlı yazılımdır. Ancak tespit ve kaldırma için bazı yöntemler ve araçlar bulunmaktadır:

- Özel Antivirüs Yazılımları: Geleneksel antivirüs yazılımları, Mebroot’u tespit etmekte zorlanabilir. Ancak, kök yetkileri hedef alan rootkit tespit araçları kullanılarak bu tehdit tespit edilebilir. Özel olarak geliştirilmiş MBR tarayıcıları ve rootkit tespit araçları, Mebroot gibi tehditleri bulmak için kullanılabilir.

- MBR Kurtarma: Mebroot’un yerleştiği MBR bölgesini kurtarmak için Windows kurtarma araçları veya manuel MBR onarma komutları kullanılabilir. Bu işlemler, sabit diskteki MBR’nin zararlı kodlardan temizlenmesine yardımcı olabilir.

- Tam Sistem Tarama: Mebroot, yalnızca işletim sisteminin en düşük seviyelerine değil, aynı zamanda dosya sistemine ve ağ trafiğine de zarar verebileceği için tam sistem taraması yapmak gereklidir. Çevrimdışı antivirüs taraması, virüsün tam olarak tespit edilmesi için etkili bir yöntemdir.

- MBR Yeniden Yazılması: Mebroot’un tespit edilmesi durumunda, enfekte MBR’yi temizlemek ve orijinal MBR’yi yeniden yazmak önemlidir. Bu işlem, zararlı yazılımın tekrar sistemde çalışmasını engeller.

Sonuç: Mebroot’un Tehdit Seviyesi

Mebroot, kök seviyesine yerleşen gelişmiş bir rootkit olduğundan, tespit edilmesi ve kaldırılması oldukça zor bir virüstür. Modern kötü amaçlı yazılımlar arasında en sofistike olanlardan biri olan Mebroot, özellikle finansal verilerin çalınması ve sistem güvenliğinin tehlikeye atılması gibi ciddi tehditler yaratır. Bu nedenle, Mebroot ve benzeri rootkit’lere karşı korunmak için güvenlik önlemlerinin artırılması ve güncel güvenlik yazılımlarının kullanılması son derece önemlidir.