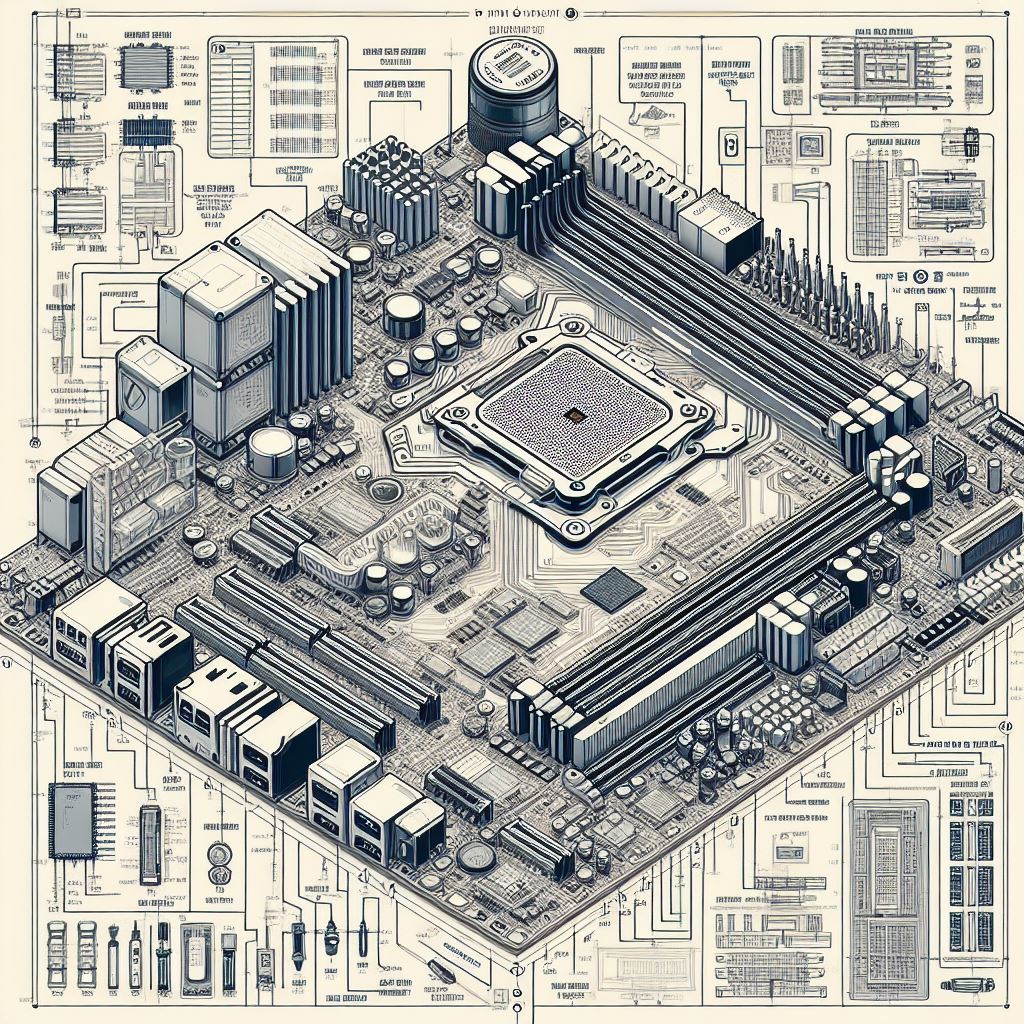

Bilgisayar donanımları, yazılım sistemleri kadar önemli olan güvenlik riskleri taşır. Donanım tabanlı güvenlik açıkları, genellikle yazılımlardan bağımsız olarak çalışabilen ve sistemlerin temel yapı taşlarına erişim sağlayabilen tehditlerdir. Bu nedenle, donanım güvenliği, siber güvenlik stratejilerinin kritik bir parçasıdır. Bu yazıda, bilgisayar donanımlarında yaygın olarak karşılaşılan güvenlik açıkları ve bu açılardan korunma yöntemlerine odaklanacağız.

1. Güncel Donanım Güvenlik Açıkları

a. Spectre ve Meltdown

- Açıklama: 2018’de keşfedilen Spectre ve Meltdown açıkları, modern işlemcilerin önbellek (cache) sistemlerini hedef alır. Spectre, uygulamaların diğer uygulamaların belleğine erişmesine izin verirken, Meltdown, çekirdek ve kullanıcı alanı arasındaki güvenlik bariyerlerini aşar.

- Riskler: Hassas verilerin sızdırılması ve sistemin güvenlik izolasyonunun ihlali.

- Korunma Yöntemleri: İşlemci mikro kod güncellemeleri, yazılım düzeyinde yamalar ve güncellenmiş işletim sistemi çekirdekleri.

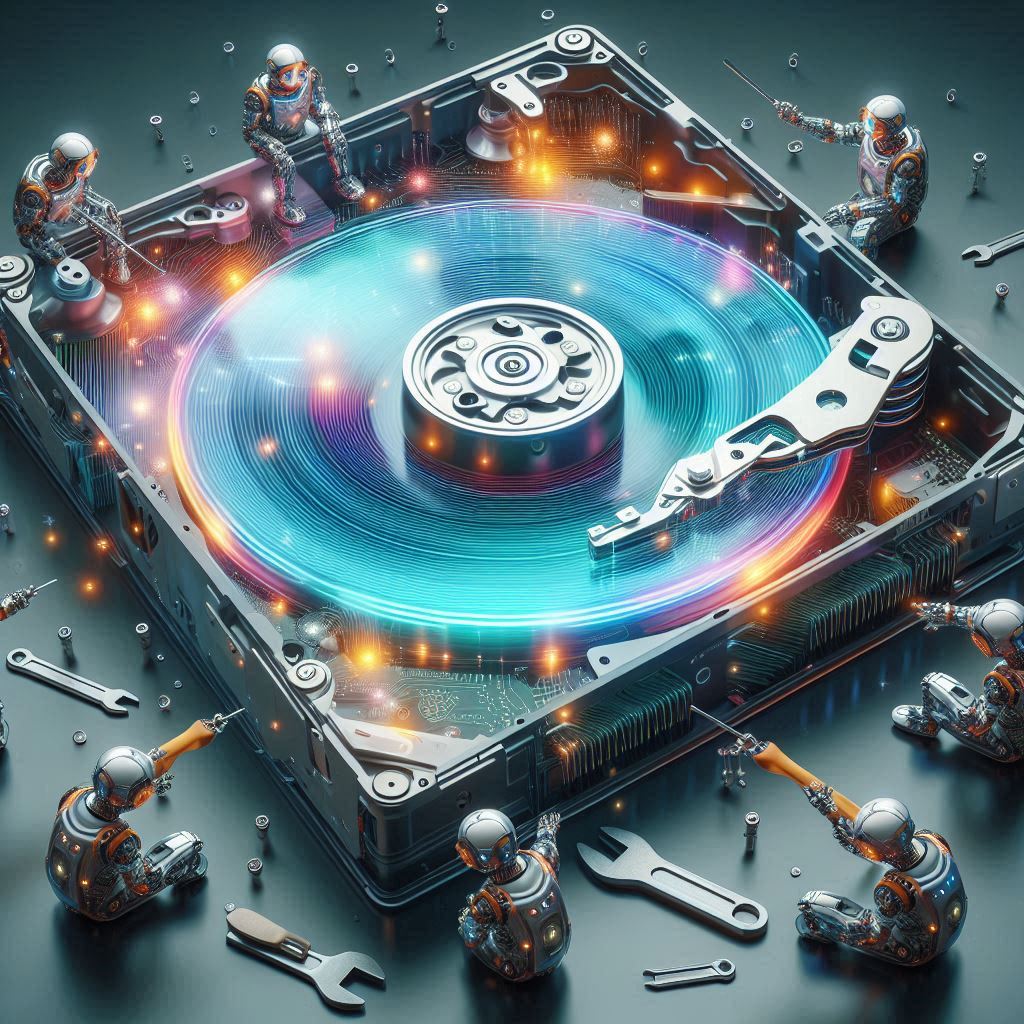

b. Rowhammer

- Açıklama: Rowhammer, RAM’in belirli satırlarına sürekli erişim yaparak, bit hatalarına yol açan bir açık türüdür. Bu, bir bellek hücresinin bitlerini değiştirebilir ve sistemde güvenlik açıkları oluşturabilir.

- Riskler: Bellek üzerinde yetkisiz erişim ve sistem stabilitesinin bozulması.

- Korunma Yöntemleri: Modern bellek kontrolcüsü güncellemeleri, bellek yongası seviyesinde düzeltmeler ve sanallaştırma teknikleri.

c. Firmware Açıkları

- Açıklama: Bilgisayar donanımlarının firmware (sabit yazılım) seviyesinde bulunan açıklar, kötü niyetli yazılımların donanımın temel işleyişine müdahale etmesine izin verir.

- Riskler: Kötü niyetli firmware yüklemeleri, donanımın işlevselliğinin bozulması ve sistem güvenliğinin tehlikeye girmesi.

- Korunma Yöntemleri: Firmware güncellemeleri, güvenli önyükleme (secure boot) özellikleri ve yazılım imzalama.

d. TPM (Trusted Platform Module) Açıkları

- Açıklama: TPM, bilgisayarın güvenlik özelliklerini destekleyen bir çip olup, şifreleme anahtarlarını saklamak için kullanılır. TPM açıkları, bu anahtarların yetkisiz erişimlere açılmasına neden olabilir.

- Riskler: Şifreleme anahtarlarının sızdırılması ve sistem bütünlüğünün bozulması.

- Korunma Yöntemleri: TPM güncellemeleri, donanım seviyesinde güvenlik kontrolleri ve kullanıcı erişim yönetimi.

2. Korunma Yöntemleri

a. Donanım Güncellemeleri ve Yamalar

- Açıklama: Donanım üreticileri, güvenlik açıklarını gidermek için düzenli olarak mikro kod güncellemeleri ve firmware yamaları yayınlar.

- Uygulama: İşlemci ve anakart üreticilerinin sağladığı güncellemeleri düzenli olarak kontrol edin ve uygulayın.

b. Güvenli Önyükleme ve TPM Kullanımı

- Açıklama: Güvenli önyükleme, yalnızca imzalı ve yetkili yazılımların önyükleme sırasında çalışmasını sağlar. TPM ise şifreleme anahtarlarını güvenli bir şekilde saklar.

- Uygulama: Bilgisayarın güvenli önyükleme ve TPM desteğini etkinleştirin ve yapılandırın.

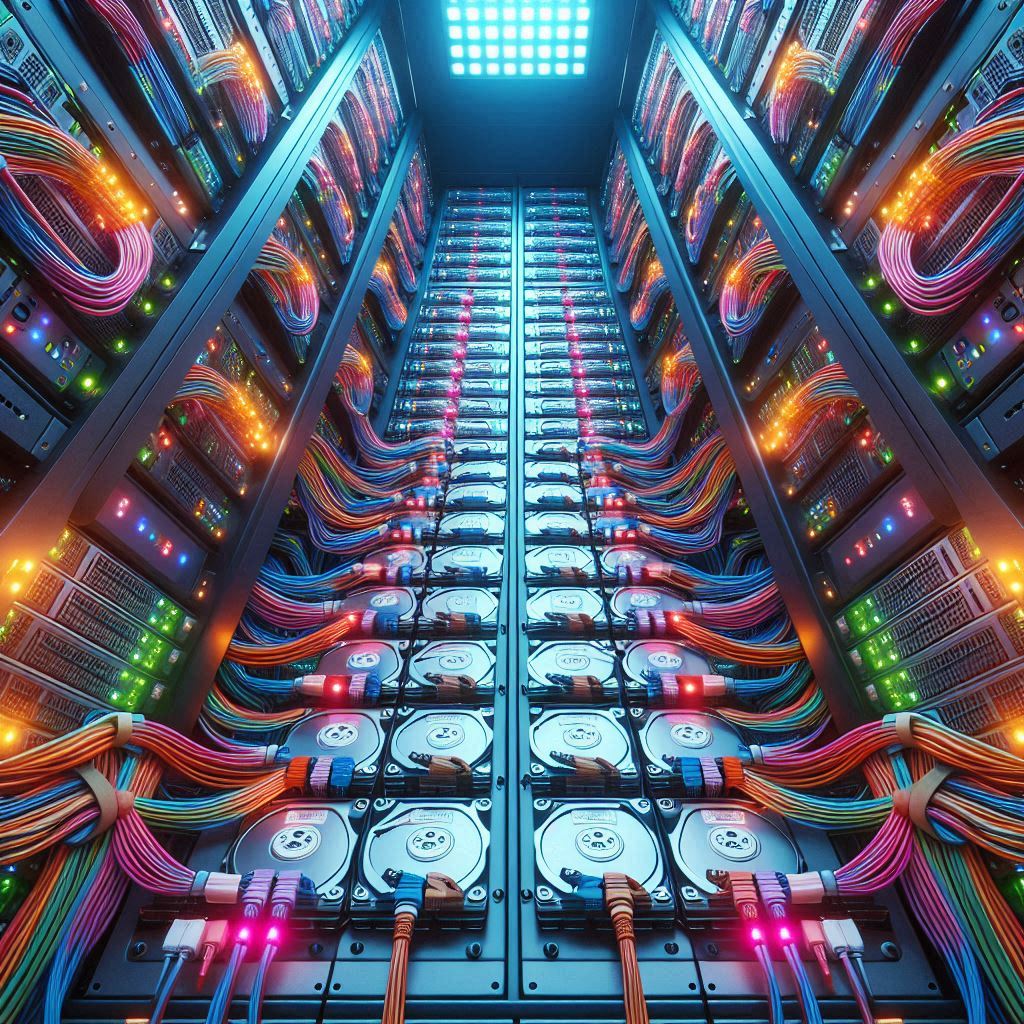

c. Sistem İzolasyonu ve Sanallaştırma

- Açıklama: Sanallaştırma ve izolasyon teknikleri, uygulama ve sistem bileşenlerini birbirinden ayrılarak güvenlik açıklarının yayılmasını önler.

- Uygulama: Sanallaştırma teknolojilerini kullanarak çeşitli uygulama ve hizmetleri izole edin, kritik sistem bileşenlerinin ayrı çalışmasını sağlayın.

d. Donanım Tabanlı Güvenlik Çözümleri

- Açıklama: Donanım tabanlı güvenlik çözümleri, belirli güvenlik işlevlerini donanım seviyesinde gerçekleştirir ve yazılım tabanlı saldırılardan korur.

- Uygulama: TPM, HSM (Hardware Security Module) ve diğer donanım tabanlı güvenlik cihazlarını kullanarak verilerinizi ve sisteminizi koruyun.

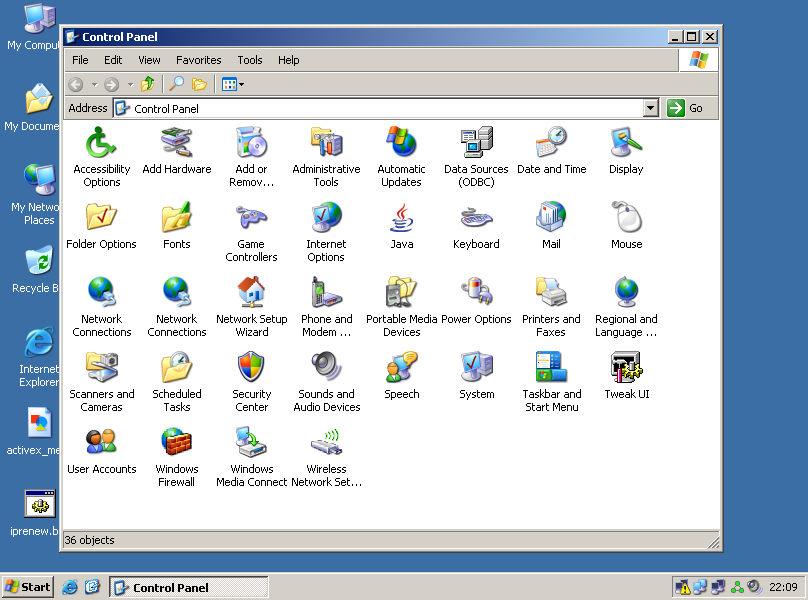

e. Yazılım ve Sistem Güvenliği

- Açıklama: Donanım güvenliği kadar yazılım güvenliği de önemlidir. Yazılım tabanlı saldırılara karşı koruma, donanım güvenliğini destekler.

- Uygulama: Güncel antivirüs yazılımları, güvenlik duvarları ve düzenli sistem güncellemeleri kullanarak yazılım güvenliğinizi artırın.

3. Sonuç

Bilgisayar donanımları, birçok güvenlik açığına sahip olabilir ve bu açıkların korunması, hem donanım hem de yazılım seviyesinde dikkatli bir yaklaşım gerektirir. Güncel güvenlik açıkları hakkında bilgi sahibi olmak ve koruma yöntemlerini uygulamak, sistemlerinizi ve verilerinizi korumak için kritik öneme sahiptir. Donanım güncellemeleri, güvenli önyükleme, TPM kullanımı ve donanım tabanlı güvenlik çözümleri gibi yöntemler, güvenlik açıklarına karşı etkili bir savunma sağlar. Bu yöntemlerin yanı sıra yazılım güvenliğini de ihmal etmemek, kapsamlı bir güvenlik stratejisi oluşturmanıza yardımcı olur.