Giriş

Storm Worm, 2007 yılında ortaya çıkan ve dijital dünyada büyük kaos yaratan karmaşık bir zararlı yazılımdır. İlk etapta bir e-posta solucanı olarak yayılan Storm Worm, zamanla bir botnete dönüşerek yüz binlerce bilgisayarı kontrol altına aldı. Bu virüs, özellikle kullanıcıların bilinçsizce açtığı zararlı e-postalar yoluyla yayılmış ve büyük çaplı dağıtık hizmet engelleme (DDoS) saldırıları düzenlemek için kullanılmıştır.

Storm Worm, adını Avrupa genelinde büyük zararlar veren bir fırtınayla ilgili sahte haber başlıklarını taşıyan e-postalar aracılığıyla yayılmasından alır. Zamanla gelişen bu virüs, siber suçluların kontrolünde geniş çaplı bir botnete dönüşerek, dünya genelinde çok sayıda sistemi etkilemiştir.

1. Storm Worm’un Ortaya Çıkışı ve Yayılma Stratejisi

- İlk Tespit Tarihi: Ocak 2007

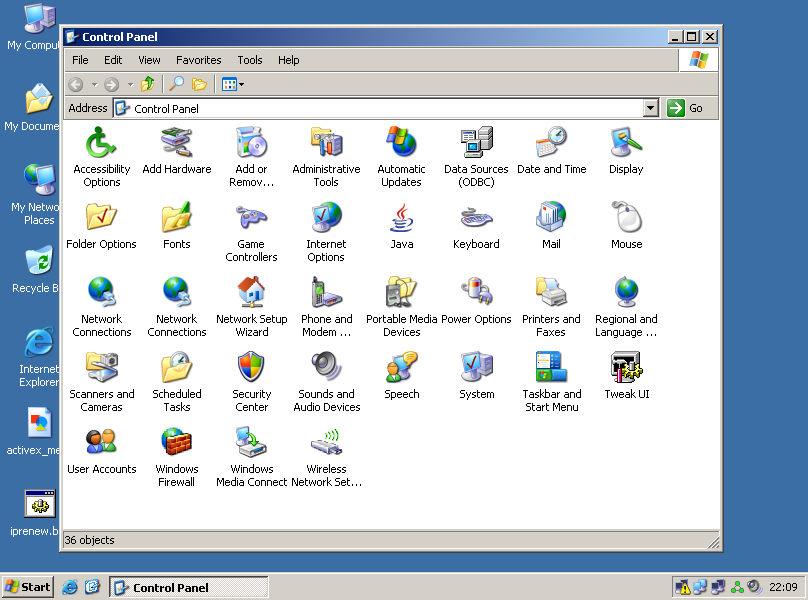

- Hedef Sistemler: Microsoft Windows

- Adının Kaynağı: Virüs, “230 öldüren fırtına Avrupa’yı vurdu” gibi sahte haber başlıkları içeren e-postalarla yayıldığı için “Storm Worm” adını aldı.

1.1. Sahte Haber Başlıkları ve E-posta Yöntemi

Storm Worm’un ilk aşamadaki yayılma stratejisi, kullanıcılara sahte haber başlıkları içeren e-postalar göndererek onların dikkatini çekmekti. Bu e-postalar, gerçek haberlerden alınan başlıklar gibi görünüyordu ve ekindeki dosyalar açıldığında, kullanıcıların sistemine virüs bulaşıyordu. Kötü amaçlı yazılım bir kez bulaştığında, bilgisayarın güvenlik duvarlarını aşarak başka sistemlere yayılmaya başladı.

1.2. Eklentiler ve Zararlı Yükler

Storm Worm, genellikle “.exe”, “.zip” ve “.pif” uzantılı dosyalarla kullanıcılara ulaşıyordu. Kullanıcılar bu ek dosyaları açtıklarında, kötü amaçlı yazılım etkin hale geliyordu. Virüs, bulaştığı bilgisayarı bir botnete bağlayarak saldırganların kontrolü altına alıyordu.

1.3. Sosyal Mühendislik ve Bilinçsiz Kullanıcılar

Storm Worm, sosyal mühendislik taktiklerini kullanarak özellikle bilinçsiz kullanıcıları hedef aldı. Kullanıcıların güvenini kazanmak için ilgi çekici ve güncel haber başlıkları kullanarak yayılmayı başardı. E-postaların içerdiği sahte haberler, çoğunlukla merak uyandıran konularla ilgiliydi. Bu strateji, kullanıcıların dikkatsizce ek dosyaları açmasına neden oldu ve virüs hızla yayıldı.

2. Storm Worm’un Çalışma Prensibi

Storm Worm, sadece bir virüs ya da solucan değil, aynı zamanda büyük çaplı bir botnet oluşturan karmaşık bir yazılımdı. Botnet, siber suçluların dünya genelinde kontrol ettiği, bulaşmış bilgisayarların oluşturduğu bir ağdır. Bu ağ, çeşitli siber saldırılar düzenlemek için kullanıldı.

2.1. Botnet Kurulumu

Storm Worm’un en dikkat çekici özelliği, bir botnete dönüşmesiydi. Virüs bulaştığı bilgisayarlarda, saldırganların kontrolü ele almasına izin veren bir arka kapı açtı. Bu arka kapılar sayesinde bilgisayarlar, saldırganlar tarafından uzaktan kontrol edilebilen botlara dönüştü. Bu botlar, dağıtık hizmet engelleme (DDoS) saldırıları düzenlemek, spam e-posta göndermek veya başka zararlı aktiviteler için kullanıldı.

2.2. Peer-to-Peer (P2P) İletişimi

Storm Worm, botnet içindeki bilgisayarların birbirleriyle haberleşmesi için peer-to-peer (P2P) ağ teknolojisini kullandı. Bu sayede, botnet’in merkezi bir komuta ve kontrol (C&C) sunucusuna ihtiyacı yoktu. Bu merkeziyetsiz yapı, botnet’in tespit edilmesini ve etkisiz hale getirilmesini zorlaştırdı.

2.3. Çok Aşamalı Yapı

Storm Worm, sadece bir solucan olarak kalmayıp, birçok aşamada farklı işlevler kazandı. İlk olarak bir solucan gibi yayıldı, ardından bir botnet oluşturdu. Zamanla, bu botnet genişleyerek çeşitli kötü amaçlı yazılım bileşenleriyle desteklendi. Bu bileşenler, kullanıcının bilgisayarında arka plan işlemlerini yürütmek, spam e-postalar göndermek ve hatta fidye yazılımı dağıtmak için kullanıldı.

3. Storm Worm’un Etkileri

3.1. Botnet Yaratma ve Siber Saldırılar

Storm Worm, siber suçluların büyük çaplı bir botnet oluşturmasını sağladı. Bu botnet, dünya genelinde yüz binlerce bilgisayarı kontrol altına alarak siber saldırılar düzenlemek için kullanıldı. Saldırganlar, bu ağı kullanarak büyük şirketlere, hükümetlere ve diğer hedeflere karşı dağıtık hizmet engelleme (DDoS) saldırıları gerçekleştirdi.

3.2. Spam E-posta Yayılımı

Storm Worm botnet’i, aynı zamanda spam e-posta trafiğinde büyük bir artışa neden oldu. Botnet tarafından kontrol edilen bilgisayarlar, milyarlarca spam e-posta göndererek internet trafiğini aşırı derecede artırdı ve e-posta sunucularını zorladı.

3.3. Finansal Zararlar

Storm Worm, dünya genelinde milyarlarca dolarlık zarara yol açtı. Şirketler ve bireyler, virüsün yayılmasını durdurmak, ağ güvenliğini sağlamak ve bulaşan sistemleri temizlemek için büyük maliyetlere katlanmak zorunda kaldılar. Aynı zamanda, spam trafiği ve DDoS saldırıları da işletmelere ciddi zararlar verdi.

3.4. Kritik Altyapılara Etkisi

Storm Worm’un oluşturduğu botnet, dünya genelindeki birçok kritik altyapıyı hedef aldı. Bu saldırılar, finansal kurumlar, devlet daireleri ve büyük şirketler üzerinde olumsuz etkilere yol açtı. Bazı kurumlar, siber saldırılar nedeniyle geçici olarak çevrimdışı kalmak zorunda kaldı.

4. Storm Worm’un Teknik Detayları

- Zararlı Yazılım Tipi: Solucan, botnet

- Yayılma Yöntemi: E-posta ekleri, sosyal mühendislik, sahte haber başlıkları

- Kontrol Mekanizması: Peer-to-peer (P2P) ağı ile merkezi olmayan yapı

- Botnet: Bulaşan bilgisayarlar saldırganlar tarafından kontrol edilerek botnet’e katıldı.

- Kullanılan Protokoller: IRC (Internet Relay Chat) tabanlı komutlar ve P2P protokolleri

Storm Worm, teknik açıdan sofistike bir yapıya sahipti. Virüs, sosyal mühendislik teknikleriyle kullanıcıları kandırdıktan sonra, merkezi olmayan bir kontrol yapısıyla botnet’e dönüştü. Bu botnet, P2P teknolojisini kullanarak siber saldırıların yönetilmesini sağladı.

5. Storm Worm’un Siber Güvenlik Üzerindeki Etkileri

5.1. Botnet Tehlikesinin Fark Edilmesi

Storm Worm, botnet tehdidinin ne kadar ciddi olabileceğini bir kez daha gösterdi. Bu virüs sayesinde siber suçluların, dünya genelinde kontrol edebilecekleri devasa botnet ağları oluşturabileceği ve bu ağları siber saldırılar için kullanabileceği anlaşıldı.

5.2. E-posta Güvenliğinin Önemi

Virüsün e-posta yoluyla yayılması, e-posta güvenliği konusunda kullanıcıların ve kurumların ne kadar dikkatli olması gerektiğini ortaya koydu. E-posta filtreleme sistemlerinin ve güvenlik yazılımlarının daha etkin kullanılması gerektiği anlaşıldı.

5.3. Merkeziyetsiz Botnet Yapısı

Storm Worm’un P2P tabanlı merkeziyetsiz yapısı, botnetlerin izlenmesini ve kapatılmasını zorlaştırdı. Bu yapı, siber güvenlik uzmanlarını botnet’leri etkisiz hale getirme konusunda yeni stratejiler geliştirmeye zorladı.

5.4. Kullanıcı Bilinçlendirme ve Farkındalık

Storm Worm, kullanıcıların sosyal mühendislik saldırılarına karşı ne kadar savunmasız olduğunu gösterdi. Bu olay, kullanıcıların sahte e-postalar ve zararlı içeriklere karşı daha bilinçli olmaları gerektiğini bir kez daha hatırlattı.

Sonuç

Storm Worm, 2007 yılında ortaya çıkarak internet dünyasında büyük bir karmaşa yaratan karmaşık bir zararlı

yazılım olarak tarihe geçti. Başlangıçta bir e-posta solucanı olarak yayılan bu virüs, zamanla devasa bir botnete dönüşerek dünya genelinde milyonlarca bilgisayarı kontrol altına aldı. Storm Worm, siber güvenlik uzmanlarına yeni tehditlerin boyutunu ve karmaşıklığını gösterdi.

Bu virüs, kullanıcıların bilinçlendirilmesi ve güvenlik yazılımlarının önemini bir kez daha vurgularken, merkeziyetsiz botnet yapılarına karşı daha gelişmiş savunma stratejilerinin geliştirilmesi gerektiğini ortaya koydu.