Giriş

Conficker, 2008 yılında ortaya çıkan ve dünya genelinde yüz milyonlarca bilgisayarı etkileyen bir bilgisayar solucanıdır. İlk olarak Ocak 2008’de keşfedilen Conficker, hızla yayılarak güçlü bir botnet oluşturdu ve siber güvenlik uzmanları için ciddi bir tehdit haline geldi. Bu virüs, Microsoft Windows işletim sistemindeki güvenlik açıklarını hedef alarak, otomatik olarak ağa bağlı bilgisayarlara bulaştı. Conficker, saldırganların kontrolünde birçok kötü amaçlı faaliyet yürütmek için kullanıldı ve bu olay, siber güvenlik dünyasında büyük bir endişe yarattı.

Bu makalede, Conficker virüsünün nasıl çalıştığı, yayılma yöntemleri, etkileri ve siber güvenlik üzerindeki sonuçları ele alınacaktır.

1. Conficker Virüsünün Ortaya Çıkışı

- İlk Tespit Tarihi: Ocak 2008

- Yaratıcıları: Kesin bir bilgi olmasa da, siber suç gruplarının elinde olduğu tahmin edilmektedir.

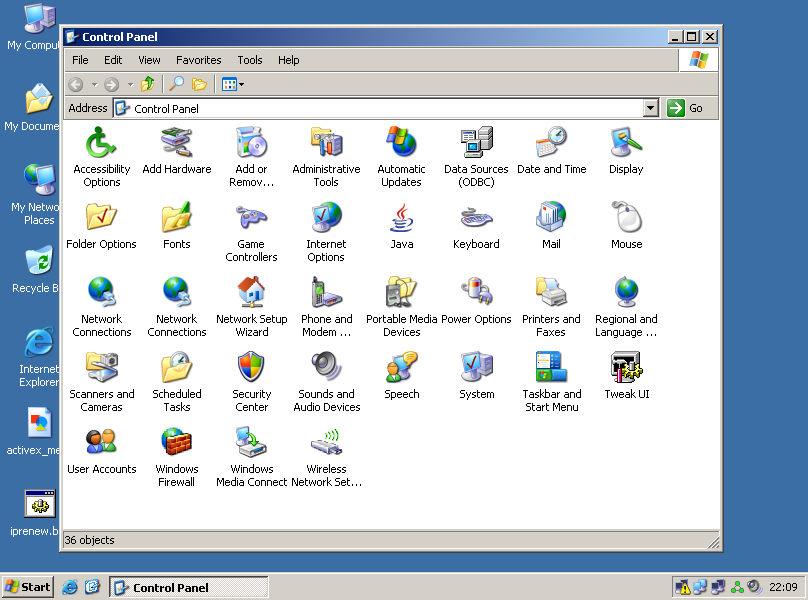

- Hedef Sistemler: Microsoft Windows (Windows 2000, XP, Vista ve Server 2003/2008)

- Yayılma Yöntemleri: Güvenlik açıkları, USB bellekler, ağ paylaşımları ve kullanıcı etkileşimleri.

Conficker, ilk kez Ocak 2008’de keşfedildi ve hızla dünya genelinde yayıldı. Bulaştığı bilgisayarları bir botnete dönüştürerek, siber suçluların uzaktan kontrolüne olanak sağladı. Virüs, zamanla çeşitli sürümleriyle daha karmaşık hale geldi.

2. Conficker Virüsünün Çalışma Prensibi

Conficker, Windows işletim sisteminin LSAS (Local Security Authority Subsystem) servisindeki bir güvenlik açığından yararlanarak bulaşmaktadır. Bu virüs, çok katmanlı bir yayılma ve kontrol mekanizması ile tasarlanmıştır.

2.1. Yayılma Mekanizması

Conficker, aşağıdaki yöntemleri kullanarak yayıldı:

- Güvenlik Açıkları: Virüs, Microsoft’un Ocak 2008’de yayımladığı bir güvenlik yamasında tespit edilen açığı (MS08-067) kullanarak yayılma imkanı buldu. Bu açığı kullanarak, bilgisayarlar arasında ağ üzerinden hızla yayıldı.

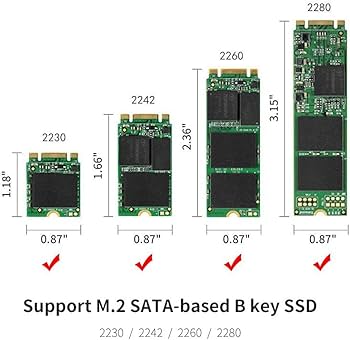

- USB Bellekler: Bulaşmış bir bilgisayara takılan USB bellekler üzerinden yayılma olasılığı da vardı. Bu, virüsün yayılmasını hızlandırdı.

- Ağ Paylaşımları: Virüs, ağ üzerindeki paylaşımlı dosyalara erişerek bulaşmaya çalıştı.

- Sosyal Mühendislik: Kullanıcılara sahte yazılımlar veya güncellemeler yoluyla bulaşma girişimlerinde bulundu.

2.2. Botnet Kontrolü

Conficker, bulaştığı bilgisayarlarda uzaktan kontrol sağlamak için bir botnet oluşturdu. Bu botnet, saldırganların farklı siber saldırılar gerçekleştirmesi için kullanılabileceği bir platform haline geldi. Virüs, kendisini güncelleyerek yeni komutlar almak için belirli aralıklarla zararlı sunucularla iletişim kurdu.

2.3. Hedefe Ulaşma

Conficker, bir kez bulaştığında, birkaç aşamadan geçerek hedeflerine ulaşır. Öncelikle bilgisayarı kontrol altına alır, ardından diğer sistemlere yayılmak için çalışır. Bu süreçte, kendi kendini güncelleyerek daha karmaşık ve etkili hale gelir.

3. Conficker Virüsünün Etkileri

3.1. Yayılan Etki Alanı

Conficker, hızla yayılarak dünya genelinde milyonlarca bilgisayarı etkiledi. 2008 yılının sonuna doğru, virüsün yaklaşık 9 milyon bilgisayara bulaştığı tahmin edilmektedir. Bulaştığı sistemler arasında kişisel bilgisayarlardan kurumsal ağlara kadar geniş bir yelpaze bulunmaktadır.

3.2. Maddi Zararlar

Conficker, dünya genelinde büyük maddi zararlara yol açtı. Şirketler, virüsün etkisini azaltmak için güvenlik yamaları yüklemek, sistemleri temizlemek ve güvenlik altyapılarını güçlendirmek için büyük miktarda para harcamak zorunda kaldı. Virüs nedeniyle iş kesintileri, veri kaybı ve altyapı onarım maliyetleri gibi faktörler de ekonomik zararlara katkıda bulundu.

3.3. Kritik Altyapılar Üzerindeki Etkiler

Conficker, kritik altyapılara yönelik tehditler oluşturdu. Özellikle sağlık, eğitim ve hükümet sektörlerinde ciddi aksaklıklara yol açtı. Bu durum, kritik hizmetlerin durmasına ve verilerin kaybolmasına neden oldu.

4. Conficker Virüsünün Tespit ve Kapatılması

Microsoft, Conficker’ın yayılmasını önlemek için Ocak 2008’de güvenlik yamasını yayınladı (MS08-067). Ancak, birçok kullanıcı bu güncellemeleri zamanında yüklemediği için virüs hızla yayıldı.

4.1. Güvenlik Yamaları

Conficker virüsünün etkisini azaltmak için kullanıcıların, Microsoft’un yayınladığı güvenlik yamalarını hemen yüklemesi gerekiyordu. Ancak, yamanın uygulanmaması, sistemlerin hala açık kalmasına neden oldu.

4.2. Temizlik Araçları

Birçok güvenlik yazılımı üreticisi, Conficker’i tespit etmek ve kaldırmak için özel araçlar geliştirdi. Bu araçlar, virüsü tespit etmeye ve etkisiz hale getirmeye yardımcı oldu.

4.3. Kullanıcı Bilinçlendirmesi

Conficker, kullanıcıların bilgisayar güvenliğine dair farkındalıklarını artırdı. Bilinçli kullanıcılar, zararlı yazılımlara karşı daha dikkatli olmalı ve güvenlik önlemlerini sıkı tutmalıdır.

5. Conficker Virüsünün Siber Güvenlik Üzerindeki Etkileri

5.1. Botnet Tehdidinin Artışı

Conficker, botnetlerin ne kadar tehlikeli olabileceğini gözler önüne serdi. Bu tür botnetler, siber saldırılar düzenlemek, veri çalmak veya sistemleri ele geçirmek için kullanılabiliyor. Siber suçlular, Conficker örneğinden yola çıkarak daha gelişmiş botnetler oluşturdu.

5.2. Güvenlik Açıklarının Önemi

Virüs, yazılımlardaki güvenlik açıklarının kapatılmasının ne kadar önemli olduğunu bir kez daha vurguladı. Zamanında güncellenmeyen sistemler, zararlı yazılımlara karşı savunmasız kalıyor.

5.3. Kullanıcı Bilinçlendirme ve Eğitim

Conficker, kullanıcıların güvenlik konularında daha fazla bilinçlenmesi gerektiğini ortaya koydu. Eğitim ve bilinçlendirme programları, siber güvenliğin artırılması için önemli bir adım haline geldi.

Sonuç

Conficker, 2008 yılında ortaya çıkarak siber güvenlik alanında büyük bir tehdit oluşturdu. Microsoft Windows işletim sistemindeki güvenlik açıklarından yararlanarak hızla yayılan bu virüs, dünya genelinde milyonlarca bilgisayarı etkiledi. Kullanıcıların ve şirketlerin güvenlik güncellemelerini zamanında yapmamaları, virüsün yayılmasına zemin hazırladı.

Conficker, siber suçluların botnet oluşturarak siber saldırılar gerçekleştirmesine olanak tanıyarak önemli bir tehlike haline geldi. Bu olay, kullanıcıların ve şirketlerin güvenlik önlemlerini güçlendirmesi gerektiğini bir kez daha hatırlattı. Siber güvenlik dünyası, Conficker gibi tehditlerle başa çıkmak için sürekli olarak yeni stratejiler ve teknolojiler geliştirmeye devam ediyor.